Раскрыт новый механизм извлечения данных, в котором Ethernet-кабеля задействуются в качестве «передающих антенн», позволяя незаметно выкачивать чувствительную информацию с физически отделенных систем. Читать дальше →…

В данной статье рассмотрим создание гостевой точки доступа Wi-Fi с ограничением скорости подключения средствами MikroTik. Подразумевается, что в уже имеющейся конфигурации маршрутизатора есть рабочая точка доступа…

Проброс портов в MikroTik осуществляется через меню «IP» «Firewall». Для начала создадим правило в меню «Firewall». Нажимаем «+» и заполняем поля. В данном примере Chain — направление потока данных. Srcnat из LAN…

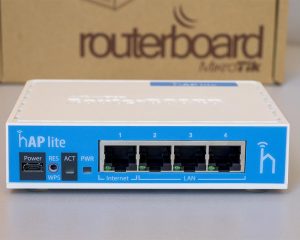

После покупки нового устройства от MikroTik необходимо позаботиться о безопасности как сети так и самого аппаратного решения.

Совершенно неважно, по какой причине и для чего вам понадобилось превратить компьютер в сетевое хранилище. Куда важнее, что вы ожидаете получить в итоге.

В данной статье я постараюсь наиболее развернуто и просто рассказать о методах обжима витой пары, и не только.